So laden Sie Torrents sicher herunter

Autor:

Randy Alexander

Erstelldatum:

2 April 2021

Aktualisierungsdatum:

1 Juli 2024

Inhalt

In diesem Artikel: Vermeiden der Rückführung von VirenDon't SpottedReferences

Durch das Herunterladen von Torrents-Dateien können Sie alle gewünschten Dateien auf Ihrem Computer repatriieren. Nichts einfacher. Ach! Es ist auch durch sie, dass die Viren passieren. Darüber hinaus ist ein großer Teil der Dateien urheberrechtlich geschützt und das Herunterladen führt zu einer Ungleichheit. Wenn Sie ein wenig meiden, begrenzen Sie das Infektionsrisiko und das Risiko, das beim Herunterladen entsteht.

Stufen

Teil 1 Vermeiden Sie die Rückführung von Viren

-

Sie müssen über ein wirksames und aktuelles Virenschutzprogramm verfügen. Wenn Ihr Antivirus-Programm wirksam ist, erkennt es alle Viren, die in den repatriierten Dateien versteckt sind. Unter Windows hat sich Windows Defender bereits im Feld bewährt. Es drosselt vom Bedienfeld aus. Sie dürfen kein anderes Virenschutzprogramm installiert haben, da sonst ein Konfliktrisiko besteht. Sie können Antivirenprogramme von Drittanbietern wie BitDefender oder Kaspersky installieren. Auf Ihrem Computer darf jedoch nur ein Antivirenprogramm aktiv sein.- Weitere Informationen zur Installation finden Sie im Artikel "So installieren Sie ein Virenschutzprogramm".

-

Laden Sie nur Ströme mit vielen Sämaschinen. Dies ist ein Zeichen dafür, dass das Programm nicht infiziert ist. In der Tat hatten diejenigen, die zuvor heruntergeladen hatten, kein Problem und überließen es anderen. Dies ist keine absolute Garantie, aber Sie können ihr trotzdem vertrauen. Abgesehen von diesem Aspekt wird Ihr Download auch schneller sein. -

Lesen Sie die Kommentare, bevor Sie sie herunterladen. Sie sind nicht zu 100% zuverlässig. Sollten sich jedoch Viren in den Dateien befinden, wird dies in diesen Kommentaren erwähnt. Wenn Sie keine Kommentare zum Vorhandensein eines Virus sehen, können Sie diesen eine gewisse Sicherheit geben. Wenn jedoch nur einer von ihnen einen Virus meldet, gehen Sie kein Risiko ein: Laden Sie ihn nicht herunter. -

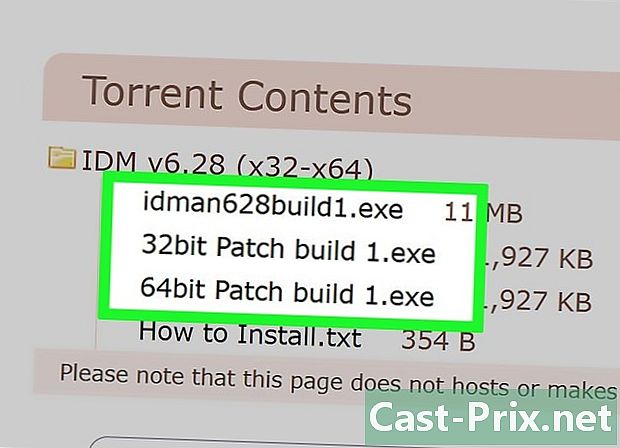

Vermeiden Sie das Herunterladen bestimmter Dateien. Die in .exe und in .bat sind genau zu prüfen, da sie am ehesten Viren enthalten. Und wenn Sie warnen mussten, wissen Sie, dass von allen Programmen die gefährlichsten diejenigen sind, die "geknackt" wurden. -

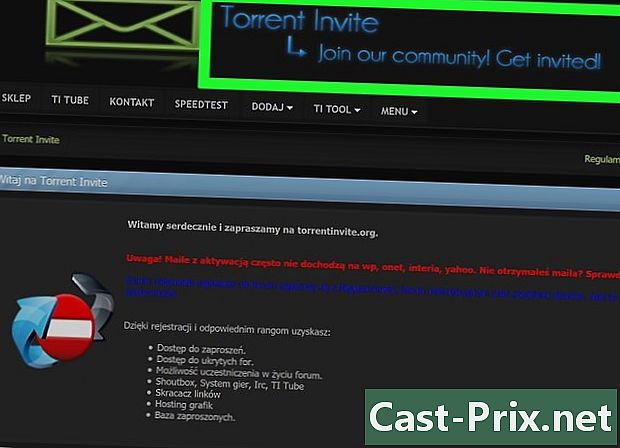

Treten Sie einer privaten Sharing-Community bei. Wenn Sie in eine dieser Communities aufgenommen werden, ist die Wahrscheinlichkeit, dass infizierte Programme heruntergeladen werden, wesentlich geringer. Die zur Verfügung gestellten Torrents wurden von den Mitgliedern der Gruppe auf Basis von "sicheren" Programmen erstellt. Der Eintritt in eine dieser Communities ist nicht einfach, er basiert auf dem Prinzip der Kooptation: Jemand in der Gruppe, der sich Ihres Ernstes sicher ist, lädt Sie ein, sich ihm anzuschließen. Wie kann ich jemanden kennenlernen, der Sie kooptiert? Nimm aktiv an Online-Communities teil und vielleicht entdeckt dich jemand.

Teil 2 Vermeiden Sie es, entdeckt zu werden

-

Verstehe, wie Torrents funktionieren. Wenn Sie eine Torrent-Datei herunterladen, wird Ihre IP-Adresse angezeigt, genau wie die anderen Mitglieder, die an der Übertragung beteiligt sind. Das von einem "Torrent-Client" bereitgestellte Torrent-Protokoll verbindet private Computer fast direkt miteinander. Für die Übertragung sind Adressen erforderlich. Auf diese Weise setzen Sie sich "Hackern" aus, insbesondere aber den Behörden, die diejenigen aufspüren, die geschützte Inhalte herunterladen. Unter denjenigen, die für die Ausweisung von Betrügern zuständig sind, befinden sich in erster Linie Ihr eigener ISP (Internet Access Provider), aber auch offizielle Einrichtungen (HADOPI in Frankreich). Wir geben einige Tipps, um das Risiko zu begrenzen, dass Ihr Provider Ihre Bandbreite einschränkt. -

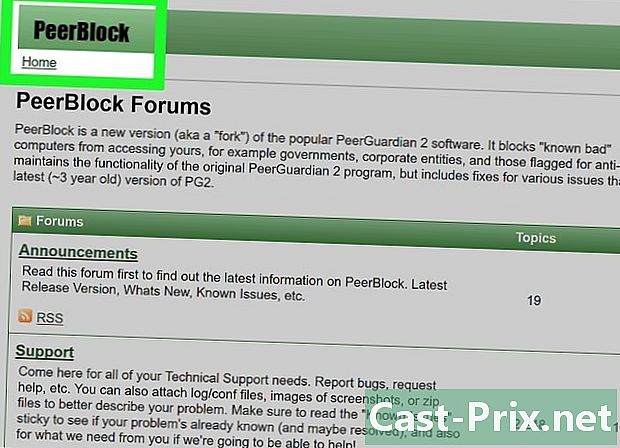

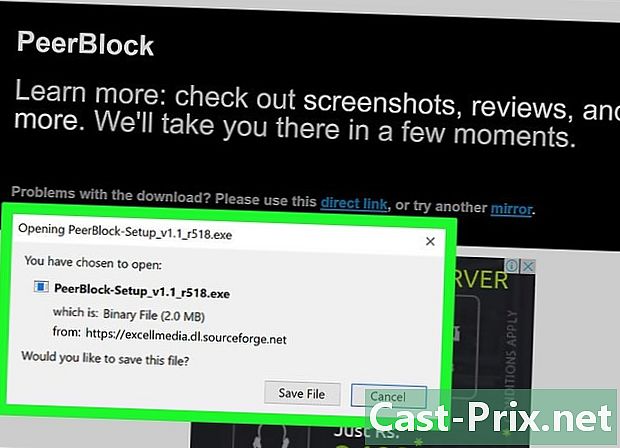

Installieren Sie PeerBlock. Es ist eine Firewall, deren Funktion darin besteht, Ihre Internetverbindung zu analysieren, um alle gefährdeten IP-Adressen automatisch zu stoppen. Offensichtlich werden beim Herunterladen "zweifelhafte" IP-Adressen (diejenigen von Ihnen, die Sie überwachen) neutralisiert und kommen irgendwie aus dem Torrent-Verkehr heraus. Natürlich ist kein System narrensicher. Ihr Internetdienstanbieter verfügt über viele andere Maßnahmen, um zu wissen, dass Sie möglicherweise illegale Übertragungen vornehmen ... und es wird Ihnen signalisieren! Andererseits ist es eine ziemlich effektive Firewall gegen HADOPI!- PeerBlock kann kostenlos heruntergeladen werden von: peerblock.com. Folgen Sie den Installationsanweisungen und aktivieren Sie diese. Es funktioniert im Hintergrund, wenn Ihr Torrent-Client aktiv ist. Einige "gefährliche" Adressen sind gesperrt. Aktivieren Sie das Kontrollkästchen als Liste P2P während der Initialisierung von PeerBlock.

-

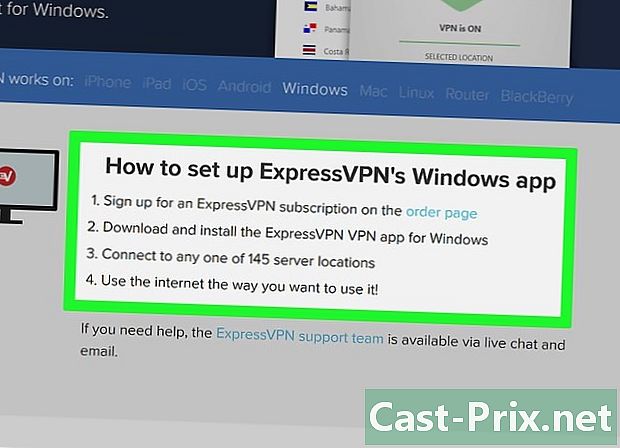

Erwägen Sie die Verwendung eines virtuellen privaten Netzwerks ("VPN"). Um anonym zu surfen, gibt es nichts Schöneres als eine Verbindung zu einem virtuellen privaten Netzwerk (VPN auf Englisch für "Virtual Private Network"). Zugegeben, es kostet Sie ein paar Euro im Monat, aber wenn Sie ein reueloser Torrentist sind, können Sie sicher sein, dass niemand das tut, was Sie tun. Sogar Ihr Internet-Zugangsanbieter wird nur Feuer sehen und Sie können mit einer optimalen Geschwindigkeit herunterladen. Organisationen, die illegale Überweisungen bekämpfen, werden Ihre tatsächliche Adresse nicht sehen. Keine Warnung vor E-Mails, keine Klagen!- Die Verwendung eines virtuellen privaten Netzwerks hat natürlich einige Nachteile. Da es nicht kostenlos ist, liegt es an Ihnen, zu prüfen, ob es sich lohnt. Die Download-Geschwindigkeit ist geringer, da sich zwischen Ihnen und anderen ein Server befindet. Wenn Sie eine Verbindung zu einem im Ausland gehosteten virtuellen privaten Netzwerk herstellen, ist die Geschwindigkeit noch geringer. Im Gegensatz zum Torrent-Client, der die Übertragungen nicht verfolgt, werden in virtuellen privaten Netzwerken Verbindungsprotokolle gespeichert, die bei Bedarf von den Behörden angefordert werden können. Nicht alle Netzwerke behalten sie.

-

Treten Sie einem virtuellen privaten Netzwerk bei. Es fehlt ihnen nicht, aber sie sind nicht offensichtlich zu finden, denn wenn sie an sich nicht illegal sind, erzeugen sie Aktivitäten, die illegal sein können. Lesen Sie die Nutzungsbedingungen, bevor Sie eines dieser Netzwerke abonnieren. Sehen Sie sich insbesondere an, was sie mit ihren Protokollprotokollen machen. Einige virtuelle private Netzwerke erlauben keine gemeinsame Nutzung durch Torrents. Sie werden einige unten finden, aber es gibt viele andere. Führen Sie eine Suche bei Google durch. Vermeiden Sie kostenlose virtuelle private Netzwerke, da dies nicht sicher ist. Viele siedeln sich in Ländern an, in denen sie legal und finanziell "ruhig" sind.- PrivateInternetAccess

- TorGuard

- IPVanish

- IVPN

-

Rufen Sie die Verbindungsinformationen des virtuellen privaten Netzwerks ab. Wenn Sie ein Netzwerk abonnieren, erhalten Sie Kennungen, mit denen Sie sich anmelden können, z. B. die Adresse des Netzwerkservers, einen Benutzernamen und ein Kennwort. Sie müssen die Website des Netzwerks besuchen, um diese Informationen zu erhalten. -

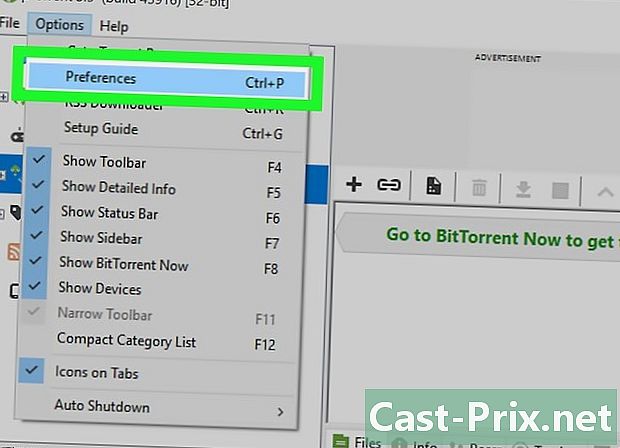

Öffnen Sie Ihren Torrent-Client. Sie müssen Ihren Torrent-Client für den Zugriff auf den Netzwerkserver konfigurieren. -

Öffnen Sie je nach Fall das Menü Optionen oder Vorlieben. Es ist jeweils im Menü Werkzeuge oder Optionenam oberen Rand des Fensters. -

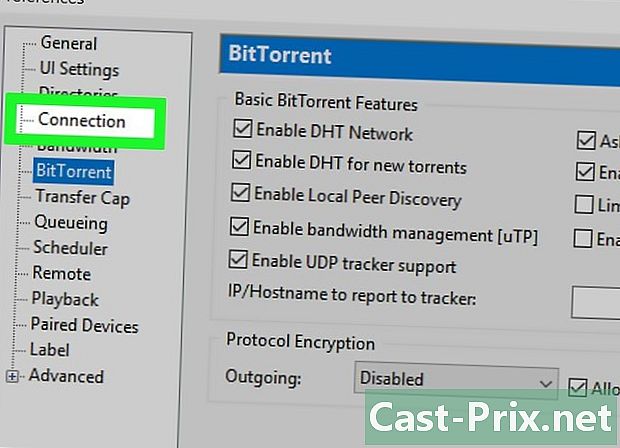

Klicken Sie auf die Registerkarte einloggen. Dort können Sie die gewünschten Einstellungen vornehmen und vor allem die Verbindungsinformationen zum ausgewählten virtuellen privaten Netzwerk eingeben. -

Wählen Sie den Netzwerktyp. Dies ist im Spiel möglich Proxy-Server aus dem Menü Typ. Die meisten virtuellen privaten Netzwerke verwenden das SOCKS5-Verschlüsselungsprotokoll. Stellen Sie sicher, dass es sich um das Protokoll handelt, das der Administrator des Netzwerks Ihnen gegeben hat. -

Geben Sie die Netzwerkadresse und den Port ein. Diese beiden Informationen finden Sie auf der Website des Netzwerks. Die meisten virtuellen privaten Netzwerke werden auf mehreren Servern ausgeführt und bieten eine größere Bandbreite.- Die Schachtel Verwenden Sie einen Proxy für Peer-to-Peer-Verbindungen muss überprüft werden.

-

Es ist weg für Downloads! Sobald das private Netzwerk eingerichtet ist, können Sie anonym mit dem Herunterladen beginnen. Kein VPN erlaubt eine völlig anonyme Verbindung, aber das Risiko, erwischt zu werden, ist nahezu null.